Piratage de notre gouvernement

L’annonce de piratage de certains ordinateurs de notre gouvernement m’inspire différentes réflexions que je vais partager avec vous. J’étais chez un client où le logiciel Acrobat Reader n’était pas de toute première fraîcheur et je me suis rappelé l’information annoncée hier matin par Paris-Match. J’ai également lu un rapport publié récemment par Symantec et équivalent au rapport sur la sécurité dont je vous ai déjà parlé ici qui mettait en avant l’histoire des différents vecteurs des virus et autres malwares.

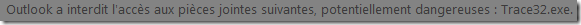

Le dixième anniversaire du virus Anna Kournikova était célébré en février dernier. Il était véhiculé via un exécutable dont l’exécution directe depuis Outlook était possible. Comme cette pièce jointe affichait réellement une image de cette tenniswoman, l’utilisateur pouvait ignorer que son carnet d’adresses était utilisé à son insu pour répandre le virus à d’autres utilisateurs. Aujourd’hui, un logiciel tel qu’Outlook empêche l’accès à des fichiers dangereux par un message tel que celui-ci :

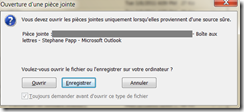

Pour une pièce jointe autorisé et jugé non dangereuse, un message de confirmation apparaît :

Il est très probable (je ne suis pas dans le secret de ce qui s’est réellement passé) que quelques utilisateurs ont pu recevoir de véritables documents liés à l’organisation du G20 de la part de certains de leurs interlocuteurs habituels. Ces fichiers, j’imagine, étaient infectés et exploitaient une faille connue de leur lecteur de fichiers PDF. J’imagine également que les ordinateurs de notre cher gouvernement étaient équipés d’un logiciel de protection contre les virus et, je l’espère, ses logiciels étaient à jour ainsi que les définitions qui permettent de reconnaître des virus connus. Mais pour que l’utilisateur ne mesure pas les conséquences de ses actions, il est très probable que le système d’exploitation n’étaient pas des plus récents et, donc, permettaient des actions malveillantes. Ces ordinateurs auraient été équipés de Windows Vista ou de Windows 7, l’interaction entre le lecteur de messages et le reste du système aurait été plus difficile sans que l’utilisateur n’en soit informé. Qu’un programme ait voulu s’installer, il lui aurait été plus difficile d’y parvenir, en particulier si des droits élevés étaient nécessaires.

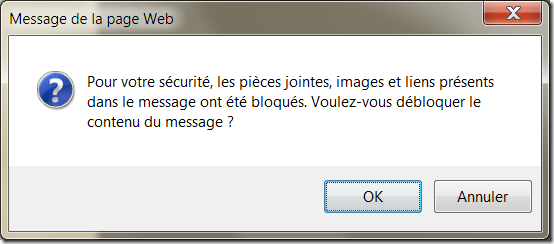

Si l’utilisateur avait utilisé son navigateur pour récupérer son document, il aurait pu rencontrer l’avertissement suivant :

Dans toute bataille, il est important de disposer des moyens de se défendre. Faute d’avoir cru à une nouvelle ligne Maginot, notre administration en a subit les conséquences. Les nouveaux pirates attaquent avec des moyens qu’il ne convient pas de combattre avec les moyens préhistoriques.