Surface と BitLocker によるセキュリティ

<更新履歴>

※ 2015/10/28 (水) 更新: Surface で BitLocker の TPM ロックアウトを繰り返す場合の対処 公開に伴って、現時点の最新情報を含む内容となるよう、加筆・修正しました。

※ 2014/12/16 (火) 更新: Surface Pro 3 についての追記事項を加筆しました。

※ 2014/4/15 (火) 更新: 一部、不明点を招く部分に加筆をいたしました。

※ 2014/3/12 (水) 更新: Surface Pro 2 のファームウェア アップデートが公開され、既知の問題は修正されました。

こんにちは、Windows サポート部の石井です。

サポート部門でも Surface をご利用いただいているお客様が増えていることを日々体感し、やりがいを感じています!

企業での使用も増え、特に気にされるのは、持ち運び時のセキュリティです。

Surface では、BitLocker という Windows のドライブ暗号化のテクノロジーが使用可能であり、データの保護が行えます。

今回は、Surface における BitLocker についてご紹介いたします。

- BitLocker とは

BitLocker とは、ドライブを暗号化することで、ハードウェアが持ち出され、ディスクを抜き出された時に中身が見えない状態とする機能です。

万が一、Surface が盗難され、ディスクを何とかしてハッキングしようとしても、暗号化のためデータが見られることはありません。

- BitLocker とセキュリティ

BitLocker により、ドライブの暗号化をかけることでデータを保護できますが、このままですと、起動ごとにパスワードが求められていて不便です。

そこで、TPM (トラステッド プラットフォーム モジュール) というハードウェアが登場します。

Surface 全機種には、TPM というハードウェアが実装されています。

TPM により、BitLocker を有効化してドライブを暗号化していても、普段使用するときには自動的に暗号化を解除して OS を起動出来ます。

非常に便利なのですが、「勝手に暗号化が解除されるのだったら、どこが安全なの?」という疑問が浮かぶでしょう。

TPM では、ハードウェアの構成が変わることを検知して、この暗号化の自動解除を行わなくなります。

ハードウェアのハッキングのため、特殊なデバイスを接続する、といったことを行った場合、このハードウェア変更を検知して暗号化を解除しない状態にします。

また、 Windows のログオン画面で、パスワードを手当たり次第に試す「辞書攻撃」と呼ばれるハッキング手法にも対抗出来ます。

BitLocker では、パスワード入力を一定回数失敗したことを検知し、ロックアウト状態にします。

次のログインは、BitLocker の 48 桁の回復パスワードを入力しなければ行えないため、辞書攻撃が成立しません。

(ただし、それでも、あまりに短く簡易なパスワードをご使用だと安全とは言えませんので、可能な限り複雑なパスワードをご利用ください。)

上記のようなテクノロジーにて、Surface が盗難されたとしても、データが盗まれる危険性というのは極めて低くなります。

加えて、SkyDrive のクラウド ストレージにデータを保存いただければ、データをディスクに保存するというリスクはさらに低下しますし、データを失うこともありません。

BitLocker の概要は以上となります。

続いて、お手持ちの Surface の種類に応じた Tips をご紹介します。

- Surface RT、Surface 2 について

Surface RT、Surface 2 については、既定で BitLocker が有効になっています。 (※)

(※) 2014/4/15 加筆: BitLocker を有効にするには、ユーザーを Microsoft アカウントに関連付ける必要があります。Microsoft アカウントに関連付けず、ローカル アカウントとして運用する場合には、BitLocker は自動的には有効になりません。後から Microsoft アカウントへの関連付けを行った場合、関連付け後から自動的に BitLocker がオンになり、暗号化が進みます。

補足となりますが、有効かどうか確認を行うのであれば、以下の方法を実行してください。

1. スタート画面を表示し、"cmd" とタイプし、コマンド プロンプトを開きます。

2. "コマンド プロンプト" が表示されるので、長めにタッチし、メニューから [管理者として実行] を押します。

3. [ユーザー アカウント制御] に "はい" をクリックし、コマンド プロンプトを表示します。

4. "manage-bde -status" というコマンドを入力し、Enter を押します。

5. 結果の中に、"Protection Status: Protection On" と表示されていれば、BitLocker の保護が有効な状態です。

BitLocker 回復キーは、Microsoft アカウントと紐づけたアカウントを使っていると、自動的に Microsoft アカウントに保存されるので、万が一、自身がロックアウトされて回復キーが求められた時には、別の端末から入手することが出来ます。

https://windows.microsoft.com/recoverykey

Microsoft アカウントに紐づけていない場合や、いざというときにインターネットに接続できない場合に備えて、別の方法で回復キーをバックアップするには、

[コントロール パネル] の画面右上の検索ボックスに、"bitlocker" と入力して表示される、"BitLocker ドライブ暗号化" から、"回復キーのバックアップ" を使用します。

これにより、ファイルに保存したり、キーを印刷するといったことが可能です。

BitLocker 回復キー: よく寄せられる質問

https://windows.microsoft.com/ja-jp/windows-8/bitlocker-recovery-keys-faq

また、Surface 2 については、Windows Update から、システムを最新にしていただくことをお勧めします。

2014 年 1 月の更新プログラムにて、スリープ等から復帰したときに、BitLocker のパスワードが求められてしまうという問題を修正しています。

ご参考: 以下の技術情報にて不具合修正情報が記載されています。(特にお読みいただく必要はありません。)

Surface 2 prompts you for the BitLocker recovery key when you restart the device

https://support.microsoft.com/kb/2921482

- Surface Pro、Surface Pro 2、Surface Pro 3、Surface 3 について

コントロール パネルの [BitLocker ドライブ暗号化] から、ドライブの [BitLocker を有効にする] を選択して、ウィザードを完了させることで有効化できます。

Surface RT、Surface 2 の項で ご案内した、回復キーのバックアップについても、複数ご用意いただくと安心です。

また、Surface Pro、Surface Pro 2、Surface Pro 3、Surface 3 では、通常の TPM による セキュリティに加えて、暗証番号 (PIN) をかけて「OS の起動自体にパスワードをかけて制約する」ということも可能です。

通常の、TPM による BitLocker でも十分にセキュアですが、PIN によるロックをかければ OS の起動すら行えない状態にできます。

手順

======

1. "Windwos キー" + "R" からファイル名を指定して実行を開きます。

2. "gpedit.msc" と入力し、[ローカル グループ ポリシー エディタ] を開きます。

3. [ローカル グループ ポリシー エディタ] にて、以下 2 つのポリシーを構成します。

-----------------------------------------------------------------

コンピューターの構成

└管理用テンプレート

└Windows コンポーネント

└BitLocker ドライブ暗号化

└オペレーティング システムのドライブ

[スタートアップ時に追加の認証を要求する]:有効

TPM スタートアップ PIN 構成:TPM でスタートアップ PIN を許可する

[スレートでプリブート キーボード入力が必要な BitLocker 認証を使用できるようにする]:有効

-----------------------------------------------------------------

(※) さらに追加で [スタートアップの拡張 PIN を許可する] を有効にすると、PIN にアルファベット大文字小文字や記号も設定できるようになります。この設定を行わなければ、数字のみが使用可能となります。

上記設定を有効にすれば、OS が起動する前に PIN 入力を行うよう設定が可能です。 (※) コントロール パネルの [BitLocker ドライブ暗号化] から、ドライブの [BitLocker を有効にする] を選び、ウィザードで "PIN を入力する" オプションが選べるようになります。また、そのウィザード内で PIN を変更可能になります。既に BitLocker が有効な場合、コントロール パネルの [BitLocker ドライブ暗号化] から、[スタートアップ時にドライブのロックを解除する方法の変更] から、ウィザードで "PIN を入力する" オプションが選べるようになりますので、こちらで設定ください。

会社のポリシーで、強力なプロテクトが必要でしたら、是非ともご検討ください。

なお、PIN 入力にはタイプ カバー、タッチ カバー、あるいは外付け USB キーボードが必要です。タブレットとして、キーボード無しでご利用の方は起動が行えなくなりますので、ご注意下さい。

PIN を利用する場合、誤入力に伴うロックアウトへの対処方を理解することが重要です。 2015/10/27 公開の下記ドキュメントでもご紹介しておりますので、ご一読下さい。

Surface で BitLocker の TPM ロックアウトを繰り返す場合の対処

https://blogs.msdn.com/b/microsoft_surface_blogs/archive/2015/10/26/10650111.aspx

- Surface Pro 3 について

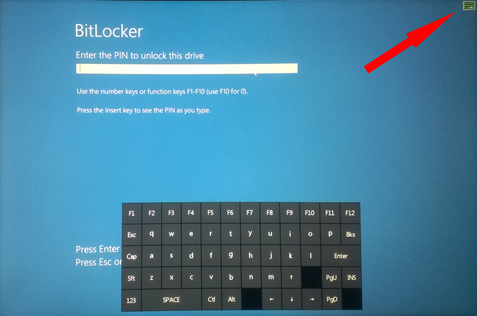

Surface Pro 3 では、BitLocker の PIN を用いる場合、独自のソフトウェア キーボードが用意されております。

このため、タイプカバーや、その他外付けキーボード無しでの PIN での運用も行えます。

PIN の設定をするには、前述の [ローカル グループ ポリシー エディタ] の設定が必要となりますので、ご確認下さい。

下記が PIN 入力画面のサンプルです。画面右上に、ソフトウェア キーボードを表示するアイコンが出ており、タップすると画面下部にキーボードが表示されます。

<画像引用元>

Bitlocker PIN on Surface Pro 3 and Other Tablets (英語)

https://blogs.technet.com/b/askpfeplat/archive/2014/07/14/bitlocker-pin-on-surface-pro-3-and-other-tablets.aspx

※Surface 3 においては、上記ソフトウェア キーボードは現状実装されていませんので、タイプカバーをご用意下さい。

- Surface と BitLocker のまとめ

Surface と BitLocker によるセキュリティをまとめると以下です。

1. 万が一、盗難されても、BitLocker によりディスクの中身は見えません。(ただし、強力なログイン パスワードは設定してください。)

2. 回復キーのバックアップは忘れずに!

3. Surface Pro、Surface Pro 2、Surface Pro 3、 Surface 3 では、起動時の暗証番号 (PIN) により毎回のパスワードを要求することもできます。

他社へのリンクとなりますが、@IT 様からも BitLocker について詳細なご説明をいただいています。

今回の記事で、BitLocker について興味が出ましたら、是非ともご参考ください。

Windows 8レボリューション:第16回 データを保護するBitLocker暗号化 (1/2)

https://www.atmarkit.co.jp/ait/articles/1302/28/news114.html

// Teppei