UAC 업데이트 정보

안녕하세요. 이번에는 Jon DeVaan 이 최근에 UAC 에 대해 받은 피드백에 대해 이야기하겠습니다.

Windows 7 을 완성하기 위한 작업의 많은 부분은 피드백 대응에 집중하고 있습니다. UAC 피드백은 엔지니어링의 의사결정 프로세스의 몇가지 측면에서 흥미로우며, e7 블로그에서 다룰 만한 내용도 많이 있습니다. 실제로 이 블로그에서 UAC를 다루는 것은 세번째입니다. Windows 의 UAC 기능 진화에 대해 관심이 있는 분은 이전에 쓴 글(글 1 및 글 2) 을 먼저 보시면 도움이 되실 것입니다.

지금까지 Windows 7 베타 판에 보여준 뜨거운 반응에 매우 기뻐하고 있습니다. 그리고, RC (= Release Candidate, 출시 후보판)를 앞두고 피드백이나 원격 측정에 근거하여 제품을 한층 더 연마할 수 있도록 열심히 작업 중입니다. 스스로의 작업이 전세계의 매우 많은 사람들에게 영향을 미치는 것을 생각하면 겸허하게 됩니다. 보내주신 의견과 댓글에 대해 진심으로 감사 말씀드립니다.

UAC 는 「끝」의 입장과 그 중간에 있는 입장을 주장하는 (상당히 강력하게 주장) 지지자를 가진 폭넓은 관점을 가진 기능의 하나입니다. 이번 경우에서는 한쪽을 「보안」, 다른 한쪽을 「사용성 (쓰기)」입니다. 물론, 실제로 이 문제는 두가지의 끝만이 존재하는 것이 아니라 그 사이에는 완벽하게 실행 가능 설계 포인트가 있습니다. 개인적인 예를 들면, 최근 온라인 뱅킹의 보안 관리방법을 변경했지만, 매우 복잡하고 사용하기 불편하여 은행을 바꾸려고 생각합니다. 진심으로!

오해 풀기

여러분이 현재 UAC 설계에 대한 댓글에서 보듯이 (그리고, 그 댓글에 대해서도 댓글 하고 있지만), 몇가지 오해가 있는 것이 분명하여, UAC 에 대한 엔지니어링 의사결정에 대해 이야기하기 전에 말해두고자 합니다. 엔지니어링 의사결정은 Windows XP SP2 가 선구가 되었던 secure development lifecycle principles , 특히 SD3+C (Secure by Design; Secure by Default; Secure in Deployment; and Communications)의 「Secure by Default (기본 설정으로 안전)」를 중시하면서 이루어졌습니다. Windows 7 은 이 원리를 따라, 모든 사람이 적절한 PC 경험을 느낄 수 있도록 하는 것에 초점을 맞추고 있습니다.

우선 먼저 해결해야 할 문제는 PC 에서 실행하기 시작하는 악의적 소프트웨어 (맬웨어) vs. 그것이 한번 실행되면 어떻게 되는지에 대한 것입니다. 맬웨어가 승낙없이 PC 에 침입하는 방법에 대한 보고는 아직 없습니다. 지금까지 받은 모든 피드백은 맬웨어가 일단 PC 에 침입하여 실행하는 UAC 동작을 걱정하는 것입니다. UAC 에 관한 보고는 취약성을 부르지 않는다는 Microsoft 입장 보고는 명시적인 승낙없이 맬웨어가 머신에 침입하는 방법이 원래 나타나지 않기 때문입니다. 「취약성은 아니다」라는 입장을 우리가 문제의 다른 부분을 진지하게 파악하지 않다고 생각하는 사람도 있는 것 같습니다. 그러나, 우리는 모든 피드백을 진지하게 받아 들이고 있습니다.

보안 분야에 있어 「취약성」이라는 말은 특별한 의미를 가지고 있습니다. Microsoft는 Microsoft Security Response Center (secure@microsoft.com)에 세계 유수한 보안 기관을 두고, 거대한 에코시스템 전체의 보안에 대한 위협을 모니터하고 Microsoft 제품에 관계된 모든 위협이나 취약성 대응을 관리하고 있습니다. 전세계의 보안 커뮤니티에서 일반적으로 받아 들여지고 있는 정의에 의하면, 최근의 피드백은 취약성에 해당하지 않습니다. 왜냐하면, 원래 악의가 있는 소프트웨어가 컴퓨터에 도달하는 것을 허락하지 않기 때문입니다.

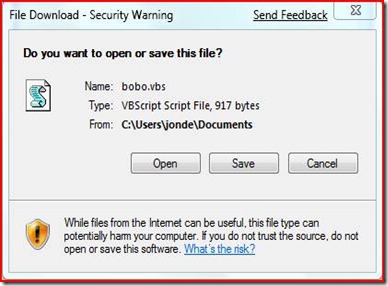

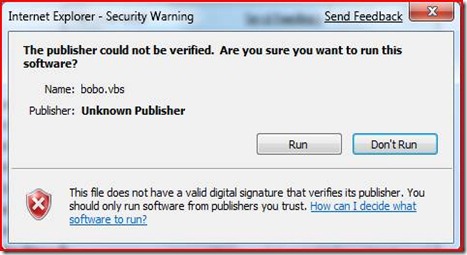

Windows Vista 의 방어 기능은 원래 맬웨어가 PC 침입을 막는 것이라는 것을 말해 두겠습니다. 예를 들어, Internet Explorer 사용 중 (다른 브라우저에서도 비슷한 보안 처치가 있습니다) .vbs 파일이나 .exe 파일을 브라우징하려면, 아래와 같은 프롬프트가 표시됩니다:

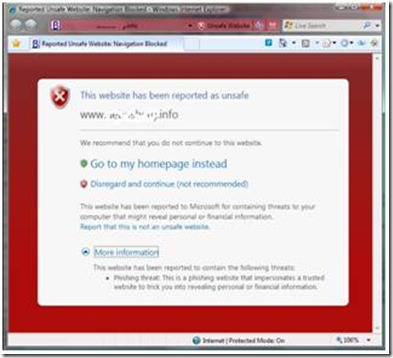

Internet Explorer 8에서는 또, 맬웨어 확대를 저지하기 위한 많은 새로운 폴더 기능이 도입되었습니다 (https://blogs.msdn.com/ie/archive/2008/08/29/trustworthy-browsing-with-ie8-summary.aspx 를 봐 주세요). 제가 사용하는 즐겨 찾기의 하나는 SmartScreen® Filter에서 악의적 사이트로 이동하려고 할때 알려줍니다. 그 밖에도, 맬웨어가 PC 에 침입을 보다 어렵게 만드는 가시적 및 잠재적인 기능이 있습니다.

IE8 의 SmartScreenR 화면

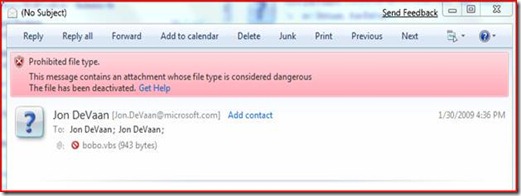

또한 최근의 전자 메일 프로그램 (Windows Live Mail 등)에서 첨부 파일을 열려면, 악의가 있는 파일은 차단됩니다:

최근 피드백의 상당수는 원래 Windows 7 은 맬웨어가 PC 에 침입을 미리 막는 방법이 Windows Vista 보다 뛰어난 것은 아닙니다. Windows 7에서는 맬웨어가 설치 또는 PC 내에서 실행되기 전에 저지하는 능력을 향상시키는 것에 초점을 두었습니다.

두번째 오해를 풀어야 할 문제는 UAC 설정에 따라서 다른 동작입니다. Windows 7에서는 UAC 기능에 대해 4가지 설정이 있습니다. 4 가지란, 「통지하지 않는다」, 「프로그램이 컴퓨터를 변경할 때만 통지한다 (데스크톱은 어둡게 안 된다)」, 「프로그램이 컴퓨터를 변경을 할 때만 통지 (데스크톱도 어두워진다)」 및 「항상 통지한다」입니다. Windows Vista에서는 「통지하지 않는다」 및 「항상 통지한다」라는 두가지 선택사항 밖에 없었습니다. Vista UI에서는 「통지하지 않는다」를 선택하는 것은 곤란하고, 구현의 양극단을 선택하게 되었습니다. Windows 7에서는 선택사항 및 기능에 대한 컨트롤이 늘어났습니다.

UAC 에 관한 최근의 피드백은 「프로그램이 컴퓨터에 대해서 변경을 할 때만 통지한다」 설정 동작에 대한 것입니다. 피드백이 「항상 통지한다」로 설정되어 있는 UAC 와는 관계없는 것은 분명합니다. 따라서 누군가가 「UAC 가 망가졌다」라고 하면, 그것은 피드백을 잘못 파악하게 됩니다.

UAC 목적

Windows 7 에서 「프로그램이… 때에게만 통지한다」가 어떻게 기능할까에 관한 피드백에 주목하고 있습니다. 설계 선택에 대해 설명하려면 우선 전후관계를 설명하는 것이 중요합니다. 기본 설정은 전체적으로 UAC 개선에 대해 전해진 피드백에 근거하여 많은 사용자에게 도움이 되도록 선택되었습니다. 우리는 고객의 경험 향상 프로그램, Windows 피드백 위원회, 사용자 설문 조사, 현장 테스트 및 사내의 사용성 테스트에 협력해 주신 고객에게서 UAC 승인 대화상자가 증가하는 것에 따라 통지 정보의 장점이 크게 감소되는 것을 알았습니다. 따라서 일반적인 사용자에는 반사적으로 「[네] 를 누른다」 것을 막기 위해, 주요한 메시지만 표시하도록 해야 합니다.

하나 중요한 것은 UAC 는 보다 안전하게 하는 점에서는 도움이 되지만, 구제해 주는 것이 아닙니다. UAC 는 소프트웨어가 설치 되기 전에 프롬프트를 표시하는 것으로, 대부분의 경우에 도움이 됩니다. UAC 의 이 부분은 설정이 「프로그램이… 때만 통지한다」의 경우에서도 유효합니다. UAC 는 또 관리자 권한이 필요한 시스템 전체에 대한 변경의 경우에도 프롬프트를 표시합니다. 이것은 이론상, 맬웨어가 실행된 후에 생각하면 그러한 소프트웨어에의 효과적 대책으로 보이지만, 실제 경험에서는 효과는 한정되어 있습니다. 예를 들어, 교묘한 맬웨어는 권한의 승격이 필요한 오퍼레이션은 피하겠지요. 그 외에도, 지금까지의 블로그 (글 1 및 글 2)에서도 논해 온 것처럼, 인간 행동의 요인도 있습니다.

UAC 는 또, 소프트웨어 개발자가 관리자 권한을 필요로 하지 않고 실행할 수 있도록 프로그램을 개선하는 것을 도와 줍니다. 맬웨어에 대해서 시스템을 안전하게 하는 가장 효과적 방법은 표준 사용자 권한으로 실행하는 것입니다. 많은 소프트웨어가 관리자 권한을 필요로 하지 않고 움직이게 되면, 보다 많은 사람들이 표준 사용자 권한으로 실행하게 되겠지요. Windows 7 의 머신을 설정할 책임에 있는 사람 (IT 관리자나 가족 PC 담당 (저도!))는 여러분 표준 사용자 계정을 사용하도록 머신을 관리해 주시길 바란다고 생각합니다. 최근의 피드백은 표준 사용자로서 실행해도 제대로 동작한다고 말합니다. 관리자는 또, 표준 사용자 계정 대신 관리자 계정으로 머신을 관리하는 경우, 그룹 정책에서 자유롭게 UAC 설정을 「항상 통지한다」에 강제할 수도 있습니다.

지금까지의 논의를 반복하면, 최근의 피드백은 보안의 취약성을 나타내지 않은 것을 알 수 있었습니다. 왜냐하면, 악의가 있는 소프트웨어는 시스템 위에서 이미 실행되기 때문입니다. Windows 7에서 IE8 는 모두, 맬웨어가 시스템에 침입을 막는 보호 기능이 향상되었다는 것을 알 수 있었습니다. 또, 피드백은 UAC 의 「항상 통지한다」 설정에는 맞지 않고, 일단 맬웨어가 실행하기 시작하면 UAC 는 그것을 저지하는데 100% 유효하지 않은 것을 알 수 있었습니다. 왜 「프로그램이… 때에게만 통지한다」라는 설정이 있고, 게다가 그것이 기본인지 질문하는 사람이 있을지도 모릅니다.

고객 주도형 엔지니어링

「프로그램이… 때에게만 통지한다」라는 설정을 기본으로 선택한 것은 먼저도 말한 것처럼, 보안 설계에 고유의 다양성에 근거하여 선택한 설계입니다. Windows 7 을 시작하기 전, Vista 의 UAC 기능은 프롬프트를 너무 표시한다는 피드백을 많이 받았습니다. 새로운 폴더 UAC 설정은 이 피드백에 응하는 형태로 설계된 것입니다.

Windows 7 베타판의 기본 설정을 결정할 때, M3 빌드를 실행하는 두가지 일반인 그룹의 행동을 관찰했습니다. 하나는 「프로그램이… 때만 통지한다」 설정으로, 나머지는 「항상 통지한다」입니다. 이 사람들의 결과와 태도를 분석하여, 우리의 전형의 참고로 했습니다. 이 조사 및 고객 경험 향상 프로그램, Windows 피드백 위원회, 사용자 설문 조사, 사내의 사용성 테스트에서 얻은 데이터는 베타판 전형 재료가 되어, 최종적인 설정 선택을 확인하기 위해서 베타판에서 어떻게 원격 측정을 실시할지 정보가 되었습니다.

조사의 주요한 측정 기준은 세션중에 2 회의 프롬프트를 반응을 일으키는 최소의 물리량으로 했습니다. 만약 세션 중에 2 회 이상 프롬프트를 보면, 사람은 프롬프트에 초조해져 컴퓨터 이용을 간섭한다고 생각합니다. 두 그룹의 비교에서 「항상 통지한다」 설정 그룹은 2 회 이상 프롬프트가 표시되는 세션이 4 배 가까운 것을 알 수 있었습니다 (6.7 회에 1 회 vs. 24 회에 1 회).또, 우리는 샘플중의 몇 사람이 맬웨어를 머신에 들어가게 했는지 (Windows Defender 의 클리닝 상황으로 측정)의 통계도 수집했지만, 두 그룹간에 맬웨어 침입율의 의미가 차이는 없었습니다. 베타 기간중에도 광범위한 조사에서도 이 결과가 올바른지 어떤지 확인하기 위해서 데이터를 계속 수집할 예정입니다.

우리는 베타 테스터나 개인의 사용자에서 전해진 UAC 에 관한 건설적인 피드백을 몹시 기쁘다고 생각합니다. 이러한 피드백은 계속 고려하여 절충의 관점에서 “일반인”에 초점을 맞춘 유효성 검사의 도움이 됩니다. 앞으로 UAC 설계 선택을 계속 개선하기 위해 피드백이나 원격 측정 데이터를 모니터해 갈 것입니다.

Windows 7에서는 UAC 그 자체와 맬웨어가 PC 에 도달하는 것을 막는 방법을 개선했습니다. Vista 때 보내 주신 피드백을 반영하여 모든 유형의 사람에 대해서 적절한 쓰기와 보안을 제공하도록 열심히 작업하고 있습니다. UAC 변경에 대한 피드백에 주의 깊게 귀를 기울이고 있습니다. Windows 7 에 대한 정열 및 피드백에 대해, 거듭하여 진심으로 감사 드립니다. 여러분 한사람 한사람이 바라는 기능을 구현 할 수 없지만, 다양한 시점을 적절히 평가하기 위해, 귀를 기울이면서 진지하게 임하고 있습니다. 우리의 목표는 모든 유형의 사람에 대해서 실용적이고, 사용하기 편리하고, 안전한 Windows 를 만드는 것입니다.

Jon

Published Thursday, March 05, 2009 7:18 AM by e7blog